-

Para explotar este fallo, hackers necesitan acceso físico al dispositivo.

-

La vulnerabilidad permite robar las criptomonedas en “45 segundos” sin encender el dispositivo.

MediaTek, fabricante de procesadores para teléfonos Android, encontró una vulnerabilidad que permite extraer la frase semilla, la clave que da acceso a una wallet de criptomonedas, y posteriormente habilita el robo de los fondos.

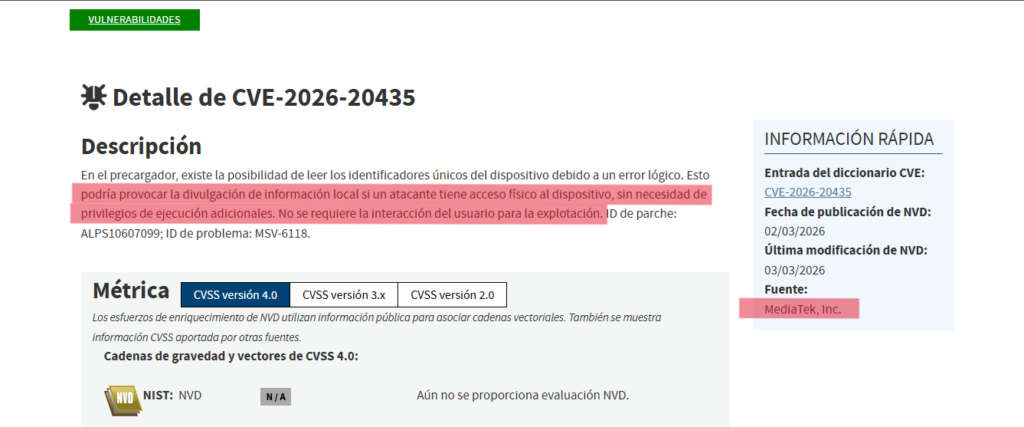

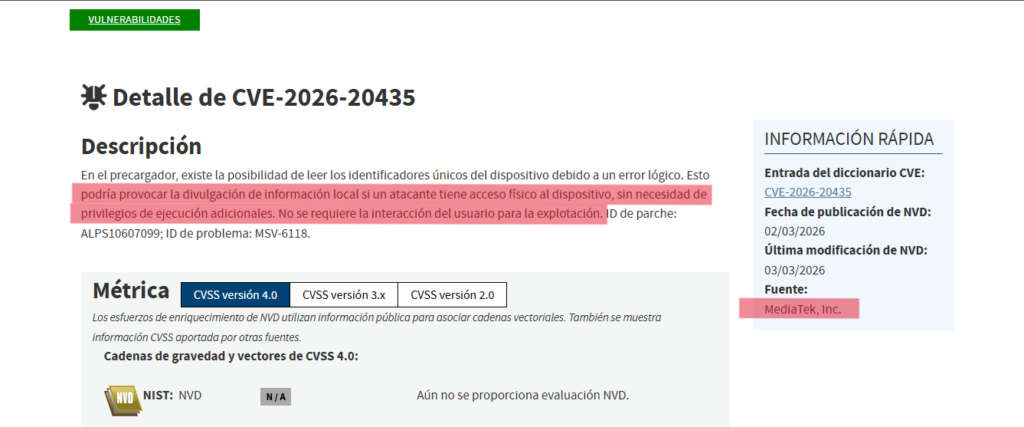

Tras el hallazgo, el equipo de MediaTek lo informó al Instituto Nacional de Estándares y Tecnología de EE. UU. (NIST), organismo federal que cataloga fallas de seguridad informática, entidad que registró esa falla el 2 de marzo en su base de datos.

Conforme a una publicación de Charles Guillemet, CTO de Ledger, este 11 de marzo, basado en un reporte de Donjon, el equipo de investigación de ciberseguridad de Ledger, el error detectado afecta a «millones de dispositivos Android» que combinan chips MediaTek con el entorno de ejecución confiable (TEE) de Trustonic.

Según el archivo del NIST, que identificó la vulnerabilidad bajo la nomenclatura CVE-2026-20435, la falla en MediaTek opera en el precargador del dispositivo, el componente que se ejecuta antes de que arranque el sistema operativo, y aprovecha un error lógico para acceder al almacenamiento interno del teléfono sin autorización.

Para explotar ese error, el atacante necesita acceso físico al dispositivo, pero no requiere desbloquear la pantalla, aceptar ningún permiso ni ejecutar ninguna aplicación: el ataque corre solo, sin que la víctima lo advierta.

MediaTek confirmó haber distribuido un parche a los fabricantes de Android el 5 de enero de 2026, pero cada fabricante decide cuándo incorporarlo en una actualización de software para sus usuarios. Los teléfonos Android sin actualizar siguen siendo vulnerables, según detalló Guillemet.

¿Cómo opera el ataque?

En una prueba documentada por Donjon Ledger, el equipo conectó un Nothing CMF Phone 1 (un teléfono Android de gama media) a una laptop mediante un cable, con el teléfono apagado.

Esa conexión fue suficiente para que el exploit tomara control del precargador del dispositivo y, «en 45 segundos», recuperara el PIN, descifrara el almacenamiento y extrajera las frases semilla de las wallets de software instaladas, sin que el teléfono llegara a encenderse en ningún momento.

El punto de entrada fue el TEE, una zona protegida dentro del procesador diseñada para guardar datos sensibles separados del resto del sistema, como una caja fuerte dentro del chip.

En los procesadores MediaTek afectados, esa caja fuerte tiene una grieta: la implementación del TEE desarrollada por Trustonic permite saltarse el aislamiento y leer lo que hay adentro antes de que el teléfono termine de encenderse.

Quien obtiene una frase semilla puede restaurar la wallet en cualquier dispositivo y vaciar los fondos.

El informe no detalla qué wallets de software específicas fueron comprometidas durante el experimento. El equipo de Donjon anunció que publicará más detalles técnicos próximamente.

Secure Element frente a chips de uso general

Charles Guillemet subrayó en su divulgación por qué ocurre este tipo de vulnerabilidad.

Según el directivo de Ledger, los chips de uso general (como los que equipan la mayoría de los teléfonos Android) están diseñados para maximizar rendimiento y compatibilidad, no para proteger claves criptográficas bajo ataque físico.

Un Secure Element (SE), presente en muchas hardware wallets, es un chip dedicado exclusivamente a aislar y proteger información sensible con capas de protección que permanecen activas incluso si el resto del sistema está comprometido.

Algunos fabricantes implementan capas adicionales de protección. Samsung, por ejemplo, integra Knox en sus teléfonos Galaxy, un sistema que combina un chip dedicado con software de aislamiento para separar datos críticos del resto del sistema operativo. Apple hace algo equivalente con el Secure Enclave en los iPhone, y Google con el chip Titan M.

Sin embargo, ninguno de esos sistemas está presente en la mayoría de los teléfonos Android de gama media y baja, que son precisamente los más expuestos a vulnerabilidades como la de MediaTek.