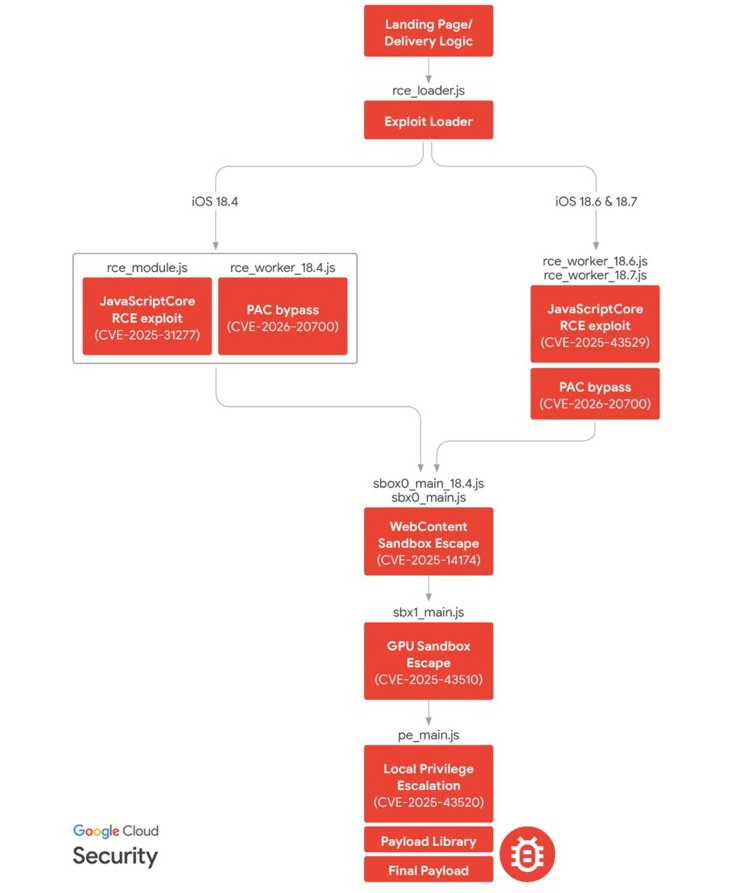

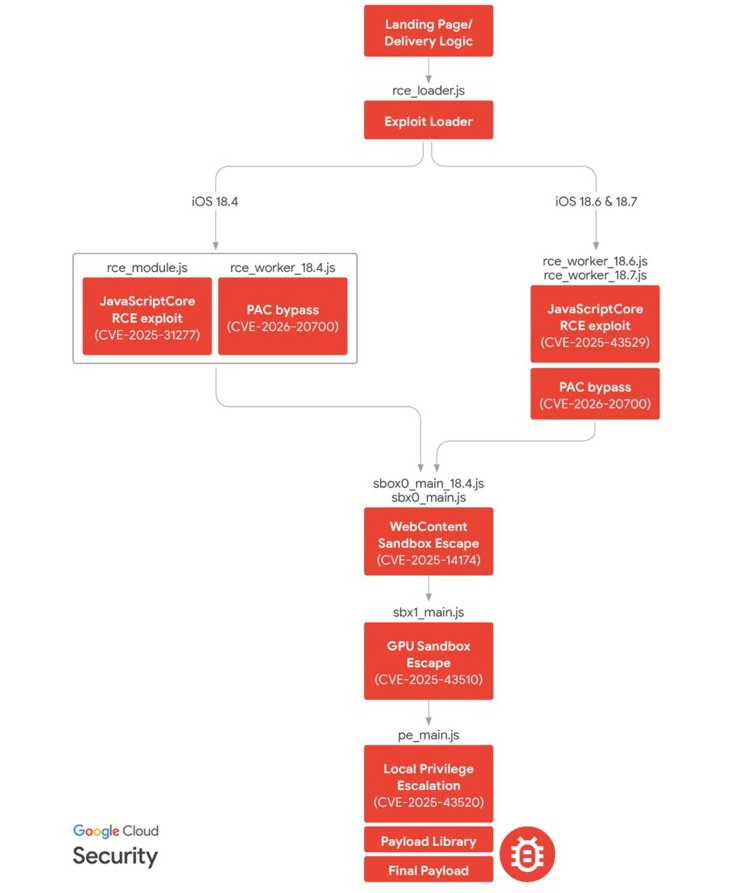

Un nuevo informe de Google revela una sofisticada cadena de ataques diseñada para instalar malware y robar criptomonedas de dispositivos iPhone. El Grupo de Análisis de Amenazas (TAG) detalló cómo la operación denominada DarkSword encadena seis vulnerabilidades críticas para comprometer versiones de iOS entre la 18.4 y la 18.7, utilizando sitios web infectados como principal vector de intrusión.

El ataque se despliega mediante técnicas de «watering-hole», (también conocidas como ataques de abrevadero). Estas son estrategias de ciberataque dirigidas y selectivas. Su nombre proviene de la analogía con la naturaleza en la que un depredador acecha en un abrevadero donde los animales van a beber agua, esperando el momento oportuno para atacar cuando la presa está distraída o vulnerable. En ciberseguridad, el «abrevadero» es un sitio web legítimo o de confianza que un grupo específico de usuarios visita con frecuencia.

De tal manera que, al visitar sus sitios predilectos el usuario resulta infectado. Una vez superadas las defensas del sistema, el exploit instala una de tres familias de software malicioso. Estos son GHOSTBLADE, GHOSTKNIFE o GHOSTSABER. Entre ellas destaca GHOSTBLADE, un infostealer basado en JavaScript que extrae desde historiales de Safari y mensajes de Telegram, hasta claves de acceso a bitcoin y criptomonedas en aplicaciones como MetaMask, Phantom y Binance.

La sofisticación técnica de esta amenaza radica en su capacidad para vulnerar componentes estructurales como el motor JavaScriptCore y el kernel de iOS. Los investigadores identificaron que los atacantes explotaron fallos de «día cero» antes de que existieran parches oficiales.

En su blog oficial, la unidad de inteligencia de Google fue tajante al describir a DarkSword como una «cadena de explotación completa que utiliza seis vulnerabilidades distintas para desplegar cargas útiles finales».

El grupo de espionaje ruso UNC6353 ha sido vinculado con ataques dirigidos en Ucrania, mientras que otros incidentes afectaron a usuarios en Arabia Saudita y Turquía. Este patrón refuerza la tendencia crítica sobre el uso de este tipo de malware para robar criptomonedas y obtener información estratégica mediante herramientas de vigilancia comercial.

Apple asegura que finalizó la corrección de estos fallos con la actualización a iOS 26.3, instando a los usuarios a mantener sus dispositivos al día. Sin embargo, queda claro que mientras los teléfonos inteligentes centralicen nuestra vida financiera y privada, el código malicioso seguirá buscando grietas en el sistema. En este entorno, la actualización inmediata es la única forma de asegurar que nuestra identidad digital y nuestros fondos permanezcan a salvo.

El rastro dejado por DarkSword es, en realidad, el capítulo más reciente de una ofensiva sistemática contra la seguridad móvil. Apenas unas semanas antes, a inicios de marzo de 2026, como lo informó KriptoNoticias, el kit de exploits Coruna ya había expuesto las costuras de la autocustodia en versiones de iOS que iban desde la 13 hasta la 17.2.1.

Aquel sistema, también detectado por el equipo de inteligencia de Google, operaba bajo la misma premisa de intrusión profunda. Eso es hurgar en notas, fotos y archivos locales para extraer frases de recuperación de wallets como MetaMask, Trust Wallet y Exodus.

Esta recurrencia de vulnerabilidades críticas revela una grieta persistente en la arquitectura de Apple que los atacantes están explotando con precisión de cirujano. En un entorno donde las herramientas de espionaje estatal mutan rápidamente hacia el robo financiero directo, la actualización inmediata del software deja de ser un consejo para convertirse en un acto de supervivencia digital. Si el código no descansa en su intento por vulnerar la privacidad, la defensa de nuestra soberanía financiera tampoco puede permitirse una pausa.